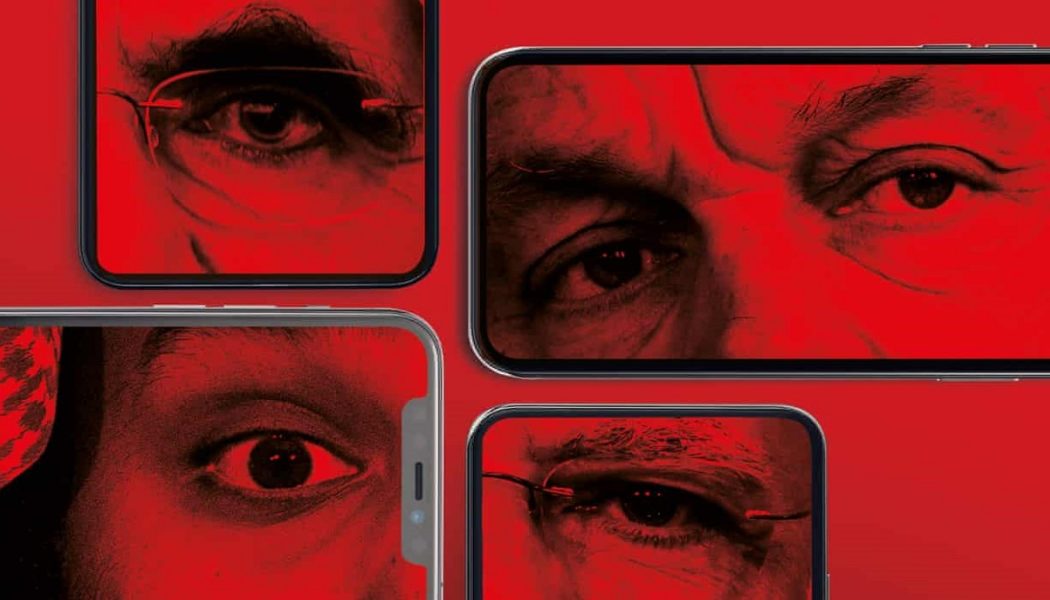

Spyware, die an autoritäre Regime verkauft wird, um Aktivisten, Politiker und Journalisten anzugreifen, deuten Daten darauf hin

Laut einer Untersuchung eines massiven Datenlecks wurden Menschenrechtsaktivisten, Journalisten und Anwälte auf der ganzen Welt von autoritären Regierungen mit einer Hacking-Software des israelischen Überwachungsunternehmens NSO Group angegriffen.

Die Ermittlungen des Guardian und 16 anderer Medienorganisationen deuten auf einen weit verbreiteten und anhaltenden Missbrauch der NSO-Hacking-Spyware Pegasus hin, die nach Ansicht des Unternehmens nur für Kriminelle und Terroristen bestimmt ist.

Pegasus ist eine Malware, die iPhones und Android-Geräte infiziert, damit die Betreiber des Tools Nachrichten, Fotos und E-Mails extrahieren, Anrufe aufzeichnen und heimlich Mikrofone aktivieren können.

Das Leak enthält eine Liste von mehr als 50.000 Telefonnummern, von denen angenommen wird, dass sie seit 2016 von Kunden von NSO als die von Personen von Interesse identifiziert wurden.

Forbidden Stories, eine in Paris ansässige gemeinnützige Medienorganisation, und Amnesty International hatten im Rahmen des Pegasus-Projekts, einem Berichterstatterkonsortium, zunächst Zugang zu der durchgesickerten Liste und gemeinsam mit Medienpartnern.

Das Vorhandensein einer Telefonnummer in den Daten gibt keinen Aufschluss darüber, ob ein Gerät mit Pegasus infiziert oder einem Hackversuch ausgesetzt war. Das Konsortium ist jedoch der Ansicht, dass die Daten auf die potenziellen Ziele hinweisen, die die Regierungskunden von NSO im Vorfeld möglicher Überwachungsversuche identifiziert haben.

Die forensische Analyse einer kleinen Anzahl von Telefonen, deren Nummern auf der durchgesickerten Liste erschienen, zeigte auch, dass mehr als die Hälfte Spuren der Pegasus-Spyware aufwies.

Der Guardian und seine Medienpartner werden in den kommenden Tagen die Identität der Personen preisgeben, deren Nummer auf der Liste stand. Darunter Hunderte von Führungskräften aus der Wirtschaft, religiöse Persönlichkeiten, Akademiker, NGO-Mitarbeiter, Gewerkschaftsfunktionäre und Regierungsbeamte, darunter Kabinettsminister, Präsidenten und Premierminister.

Die Liste enthält auch die Zahl der nahen Familienmitglieder des Herrschers eines Landes, was darauf hindeutet, dass der Herrscher möglicherweise seine Geheimdienste angewiesen hat, die Möglichkeit zu prüfen, seine eigenen Verwandten zu überwachen.

Die Enthüllungen beginnen am Sonntag mit der Enthüllung, dass die Zahlen von mehr als 180 Journalisten in den Daten aufgeführt sind, darunter Reporter, Redakteure und Führungskräfte der Financial Times, CNN, New York Times, France 24, Economist, Associated Press und Reuters.

Die Telefonnummer eines freiberuflichen mexikanischen Reporters, Cecilio Pineda Birto , wurde in der Liste gefunden, die offenbar in den Wochen vor seiner Ermordung für einen mexikanischen Kunden von Interesse war, als seine Mörder ihn in einer Autowaschanlage ausfindig machen konnten. Sein Telefon wurde nie gefunden, sodass keine forensische Analyse möglich war, um festzustellen, ob es infiziert war.

NSO sagte, dass selbst wenn Pinedas Telefon angegriffen worden wäre, dies nicht bedeutete, dass die von seinem Telefon gesammelten Daten in irgendeiner Weise zu seinem Tod beigetragen hätten, und betonte, dass Regierungen seinen Standort auf andere Weise hätten ermitteln können. Er war einer von mindestens 25 mexikanischen Journalisten, die offenbar über einen Zeitraum von zwei Jahren als Kandidaten für die Überwachung ausgewählt wurden.

Die Analyse der durchgesickerten Daten durch das Konsortium identifizierte mindestens 10 Regierungen, von denen angenommen wurde, dass sie NSO-Kunden sind, die Zahlen in ein System eingeben: Aserbaidschan, Bahrain, Kasachstan, Mexiko, Marokko, Ruanda, Saudi-Arabien, Ungarn, Indien und die Vereinigten Arabischen Emirate ( Vereinigte Arabische Emirate).

Die Analyse der Daten deutet darauf hin, dass das NSO-Kundenland, das die meisten Zahlen ausgewählt hat – mehr als 15.000 – Mexiko war, wo bekannt ist, dass mehrere verschiedene Regierungsbehörden Pegasus gekauft haben. Sowohl Marokko als auch die Vereinigten Arabischen Emirate haben der vorgeschlagenen Analyse zufolge mehr als 10.000 Nummern ausgewählt.

Die Telefonnummern, die möglicherweise vor einem Überwachungsangriff ausgewählt wurden, umfassten mehr als 45 Länder auf vier Kontinenten. Es gab mehr als 1.000 Nummern in europäischen Ländern, die der Analyse zufolge von NSO-Kunden ausgewählt wurden.Interaktive Grafik: Niko Kommenda und Ashley Kirk

Ohne eine forensische Untersuchung von Mobilgeräten ist es unmöglich zu sagen, ob Telefone mit Pegasus versucht oder erfolgreich gehackt wurden.

NSO hat immer behauptet, dass es „keine Systeme betreibt, die es an geprüfte Regierungskunden verkauft, und keinen Zugriff auf die Daten der Ziele seiner Kunden hat“.

In Erklärungen seiner Anwälte wies die NSO „falsche Behauptungen“ über die Aktivitäten ihrer Mandanten zurück, sagte jedoch, sie werde „alle glaubwürdigen Behauptungen über Missbrauch weiter untersuchen und geeignete Maßnahmen ergreifen“. Es hieß, die Liste könne keine Liste von Zahlen sein, die „von Regierungen mit Pegasus ins Visier genommen werden“ und beschrieb die Zahl von 50.000 als „übertrieben“.

Das Unternehmen verkauft nur an Militär-, Strafverfolgungs- und Geheimdienste in 40 ungenannten Ländern und sagt, dass es die Menschenrechtsaufzeichnungen seiner Kunden rigoros überprüft, bevor es ihnen erlaubt, seine Spionagetools zu verwenden.